釜山 公徳 (かまやま まさのり)

@MasaKAMAYAMA

Followers

937

Following

400

Media

75

Statuses

1,308

セキュリティアナリスト。Ex-NEC。Ex-金融証券検査官。 Ex-FISC有識者検討会。 私の発言は個人の発言であり、所属企業や団体を代表致しません。

Joined October 2021

Don't wanna be here?

Send us removal request.

Explore trending content on Musk Viewer

#GMMTVOuting2024

• 498873 Tweets

Sant Rampal Ji Maharaj

• 187273 Tweets

#HolyHinduScriptures_Vs_Hindu

• 172680 Tweets

Gaga

• 126206 Tweets

ダービー

• 106404 Tweets

Celtics

• 101584 Tweets

Libertarians

• 91040 Tweets

OUTING 2024 X GEMINI FOURTH

• 66725 Tweets

コミティア

• 59806 Tweets

May Special

• 36063 Tweets

キュアニャミー

• 31315 Tweets

設営完了

• 27294 Tweets

Jrue

• 26921 Tweets

ジャスティンミラノ

• 25548 Tweets

プリキュア

• 25098 Tweets

Swasthya Suraksha

• 24788 Tweets

東京競馬場

• 22095 Tweets

Saint MSG Insan

• 20057 Tweets

ホッパー1

• 19759 Tweets

レガレイラ

• 19465 Tweets

Ross Ulbricht

• 18158 Tweets

#超超超超ゲーマーズday2

• 17263 Tweets

ガッチャード

• 17047 Tweets

OffGun Outing Verr

• 16129 Tweets

イーウィニャ

• 14596 Tweets

コスモキュランダ

• 14090 Tweets

アーバンシック

• 12347 Tweets

Nembhard

• 10870 Tweets

ISABELLE NO PLANETA BOI

• 10442 Tweets

Last Seen Profiles

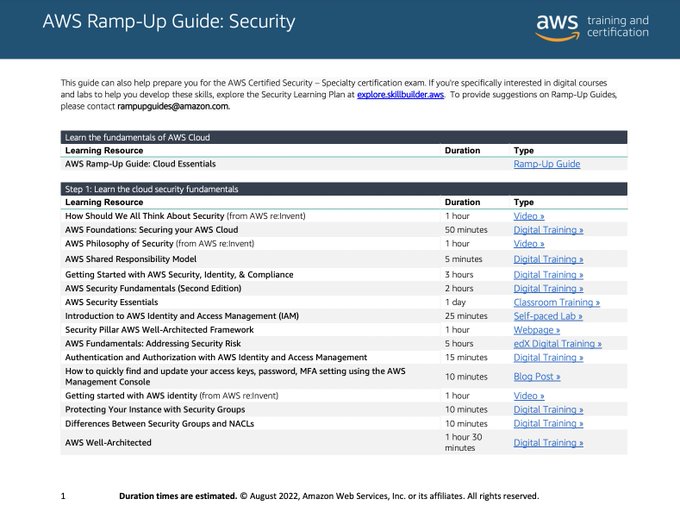

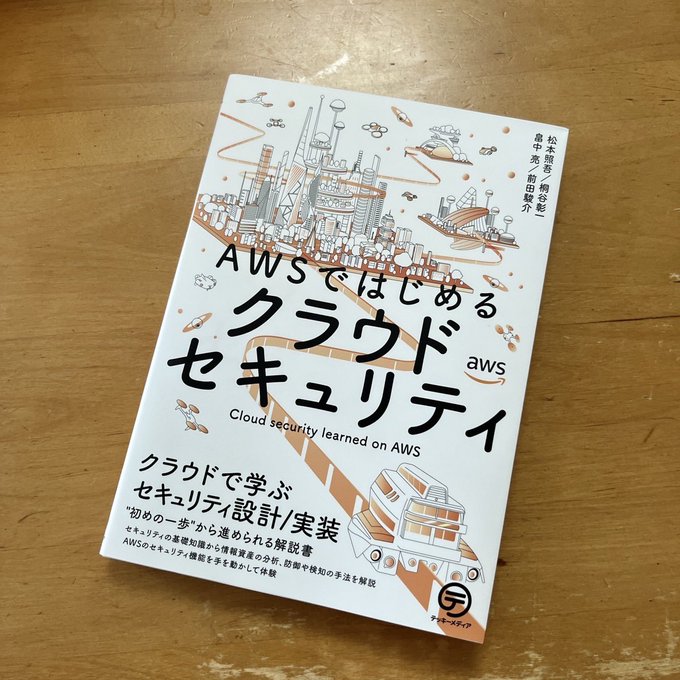

AWSのセキュリティ専門資格 "AWS Certified Security" に対応したセキュリティコンテンツのまとめ。

入門レベルからまとまっているので、資格取得を目指さなくても、レベルに応じた学習コンテンツを選択できますね。

私としては、多くの人に AWS Well-Architected を抑えてほしいかな。

Are you looking to step up your

#cloudsecurity

game? Here's a one-stop-shop guide to help you navigate the broad set of resources and content for developing your skills in security.

28

34

143

0

10

86

脆弱性管理ツールについてのベスト10です。

脆弱性管理をIdentity、Evaluate、Treat、Reportの4手順にわけて整理している点も参考になるかと。

因みに、F-Secureは現在With Secureなんですけど。

10 Best Vulnerability Management Tools – 2023

@The_Cyber_News

より

2

16

81

Japan Azure User Group 13周年イベントで、Azure Well-Architected Frameworkについてお話いたしました。

ウェルアーキはええんやで。

#JAZUG

1

11

52

妻がMicrosoft Certified: Azure Solutions Architect Expertに認定されましたので、夫婦でAzureの上級認定ホルダーになりました。

#azure

#architect

0

1

46

昨年末の記事ですが、IoTのセキュリティツールのTop10がまとめられています。

セキュリティ企業だけでなく、AWSやAzureといったプラットフォーマーも掲載されているので、色んな方の参考になるかと。

Top 10 Best IoT Security Tools – 2023

@The_Cyber_News

より

0

10

34

AWS re:Inventで発表された155+のサービスアップデートについて、日本語での動画と資料が公開されました。

AI関連が目白押しですが、私としては、

- Amazon InspectorのLambda code scanning機能強化

- AWS Well-Architected ToolのLens Catalog

が気になるところ。

#AWS

#Cloud

#AWSreinvent

0

5

25

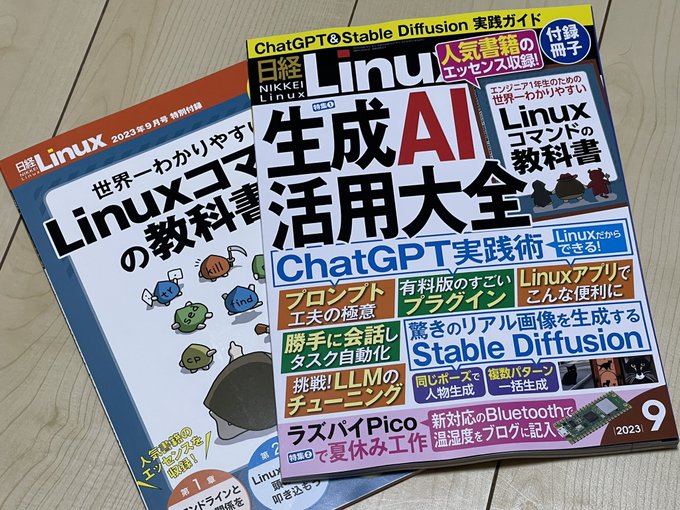

日経Linuxがあったから、Linuxが身近になりました。

日経 Linuxがあったから、技術誌の素晴らしさを知りました。

日経Linuxがあったから、SEとしてステップアップ出来ました。

一時期定期購読をやめて、少し前に再開したり、Wi-Fiハッキングの記事を寄稿したけど、残念。

心から感謝申し上げます。

0

2

23

日本クラウドセキュリティアライアンスのクラウドセキュリティWGにて「クラウド重大セキュリティ脅威対策 – DevSecOpsのユースケース –」を公開致しました。

(個人の活動です)

至らぬ点はあるかと存じますが、仲間に感謝するとともに、誰かの一助となれれば幸甚です。

#CSA

0

2

12

I just renewed my Registered Scrum Master™ credential from Agile Education by Scrum Inc.™ 🎉

#RegisteredScrum

#AgileEducation

0

0

12

Samsungにおける米国のシステムで情報漏洩があったとのことです。

攻撃者情報が公表されていなかったり、インシデントの公表に一ヶ月もかかっていたことは不思議ですね。

Samsung Admits Data Breach that Exposed Details of Some U.S. Customers

@TheHackersNews

より

1

4

10

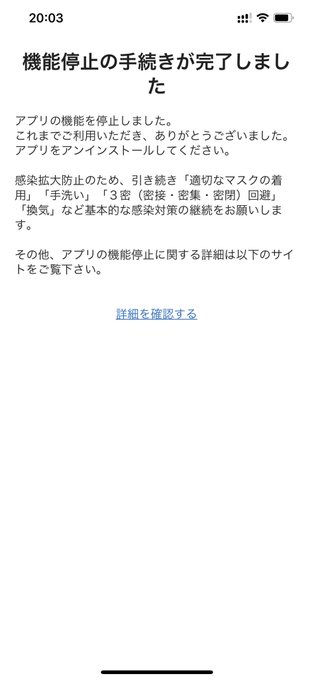

改めて開発した新型コロナウイルス感染症対策テックチームと、運用に携わった方々に感謝と敬意を表します。

特に、開発チームは火中の栗を拾った英雄であり、今も頭が下がる思いです。

ありがとうございました。

#新型コロナウイルス接触確認アプリ

#COCOA

0

0

9