Yurika

@EurekaBerry

Followers

4,100

Following

390

Media

118

Statuses

5,956

はたらくいちご Microsoft Asia Pacific Risk Manager, Regional Security Customer Protection. Fighting Cyber Crime, protecting customers. Opinions expressed are my own.

Joined April 2015

Don't wanna be here?

Send us removal request.

Explore trending content on Musk Viewer

PayPay

• 231300 Tweets

Corinthians

• 109632 Tweets

Palestino

• 90136 Tweets

Jokic

• 88880 Tweets

A.K.I

• 69952 Tweets

Joker

• 65239 Tweets

#กี่หมื่นฟ้า2024

• 51606 Tweets

Gobert

• 38441 Tweets

#PLEDIS_PROTECT_JOSHUA

• 36168 Tweets

Millonarios

• 34797 Tweets

ロッキン

• 33481 Tweets

Denver

• 30156 Tweets

PROTECT YOUR ARTIST

• 29838 Tweets

Borja

• 25323 Tweets

WESLEY

• 25307 Tweets

Jalen Brunson

• 23736 Tweets

#TiffanyLock

• 18362 Tweets

#MintXTiffanyandCo

• 18202 Tweets

DPOY

• 16997 Tweets

Fausto Vera

• 16388 Tweets

花ざかりの君たち

• 16209 Tweets

#GUTSworldtourBKK

• 14740 Tweets

PRABOWOsiapkan KerjaTERBAIK

• 13773 Tweets

D-3 PAGTATAG FINALE

• 13500 Tweets

KitaDUKUNG KitaSUPPORT

• 13193 Tweets

カエルの為

• 12694 Tweets

ペイペイ

• 10085 Tweets

結束バンド

• 10075 Tweets

Last Seen Profiles

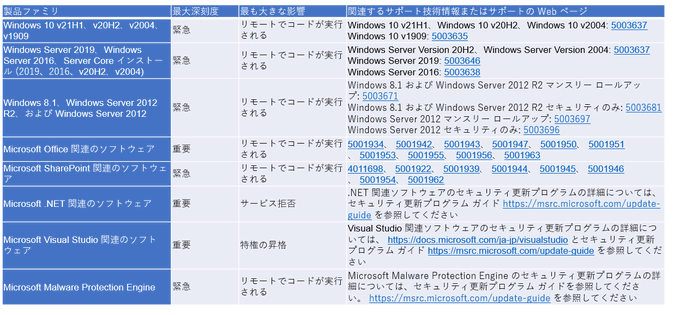

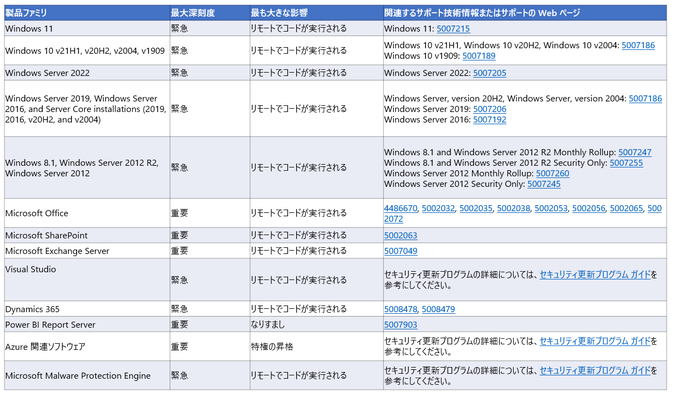

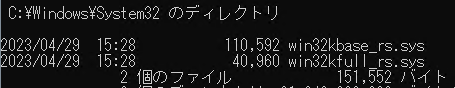

Windows Server 2025 では、AD、ファイルサーバー機能、SMBなどに、セキュリティの変更が多くありますので、今後展開を予定しているIT運用者は要チェックです📝

1

59

152

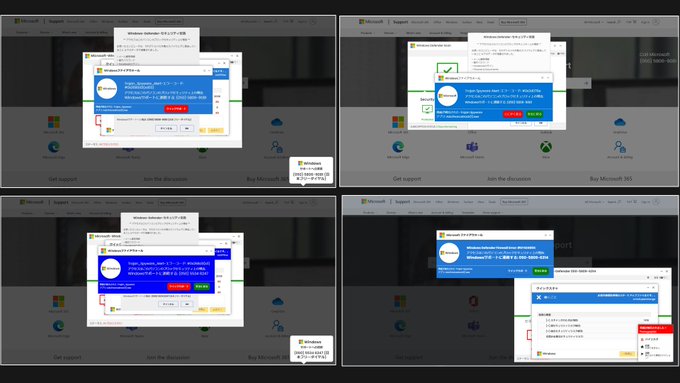

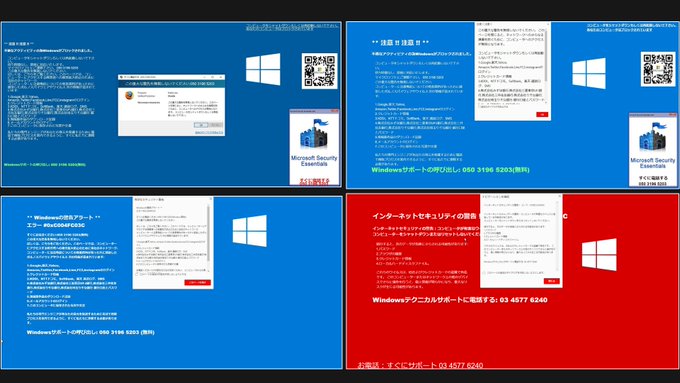

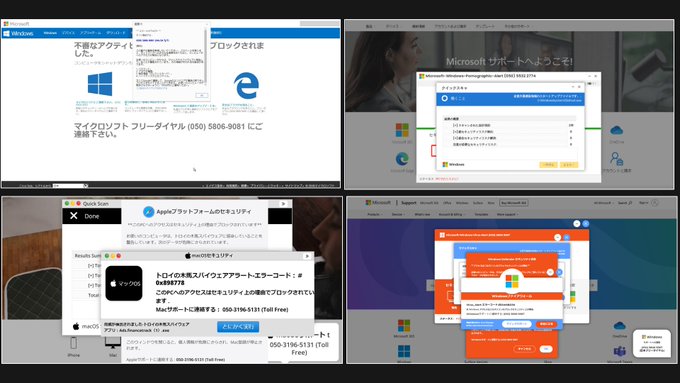

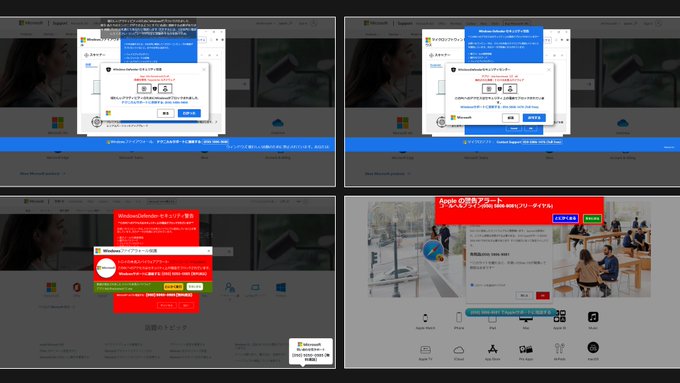

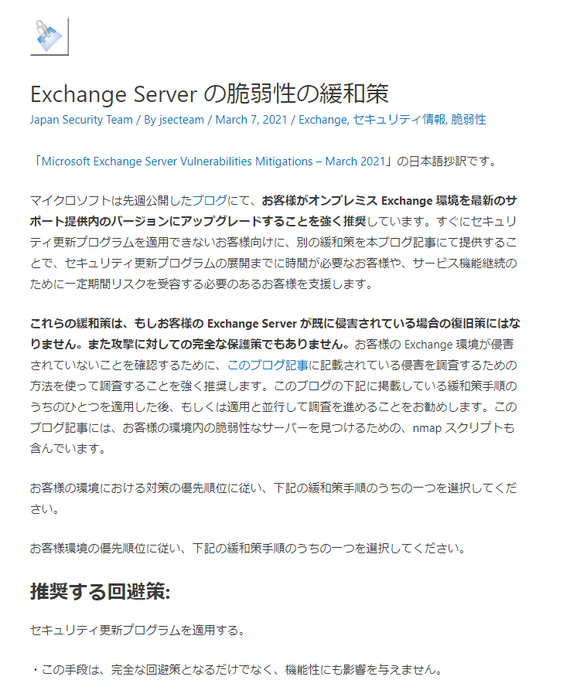

マイクロソフトを騙るサポート詐欺は遥か昔からあるのですが最近は日本をターゲットにしたものが活発化しています。信頼させるために ”社員証” を見せるケースも報告されています。

これらはすべて詐欺です。

MSのエラーには電話番号は絶対に掲載されていません。社員証を見せることは絶対にありません

1

140

112

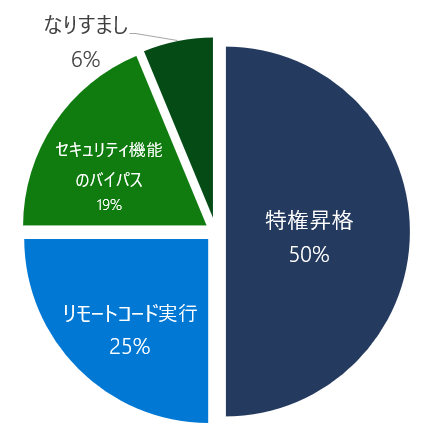

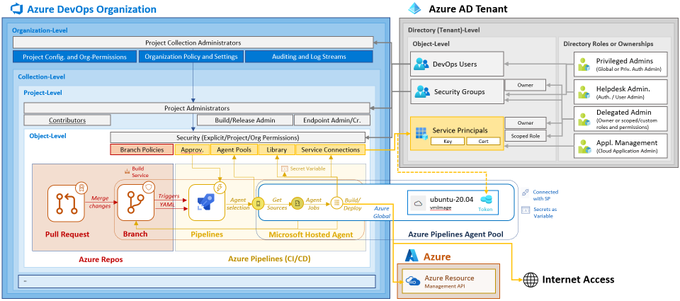

AzureADで、サービス プリンシパルから特権昇格する道すじの図。意図せぬ道で特権がつかわれないかの見直しによさそう

Privilege escalation (paths) with

#AzureAD

service principals exists on various ways and layers.

Therefore, consider all your automation and

#DevOps

platforms. This includes also

#AzureDevOps

configuration to prevent direct/indirect abuse of service connections and pipelines.

4

55

142

1

14

86

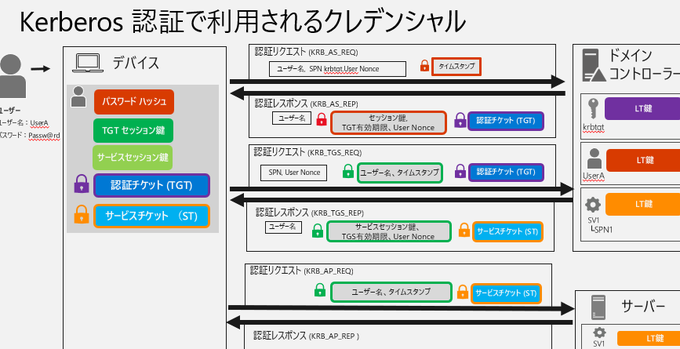

光栄にもお招きいただいて、ADのセキュリティについてお話しします✨

私のパートでは、AD管理してるけどセキュリティは詳しくない.という方向けに、AD侵入のあるある例を紹介する予定です。

後半は、大須賀さんが、じゃあADはどうしたらいいの?というところを解説される予定です。

興味ある方はぜひ!

11/29(水)にジョーシストーーク

#13

を開催します!

今回のトピックは「ADと向き合う」です。

廃止か?ハイブリッドか?

どう付き合っていくべきか?

この機会にADと正面から向き合ってみましょう!

0

8

37

1

20

76