Abdullah Alhakami

@Alhakami1_

Followers

1,567

Following

377

Media

45

Statuses

1,402

Grateful. Thankful. Blessed. 🙏🏻 .. I don't have dreams i have goals 🤩 | Ex-Leader of @CYCLUB_UJ | 💛🖤 | #OSDA #eCDFP #eCIR #CRTP #PEN100

Kingdom of Saudi Arabia

Joined February 2012

Don't wanna be here?

Send us removal request.

Explore trending content on Musk Viewer

Merchan

• 285044 Tweets

Guilty

• 278289 Tweets

Flick

• 160182 Tweets

National Anthem

• 111356 Tweets

Farage

• 77095 Tweets

Osaka

• 60381 Tweets

超・獣神祭

• 51206 Tweets

The IEC

• 45610 Tweets

Jadue

• 41368 Tweets

Vincent Kompany

• 40517 Tweets

#rolandgarros

• 39285 Tweets

Bernabéu

• 36543 Tweets

Esmeralda

• 25243 Tweets

State of Play

• 24904 Tweets

Swiatek

• 22625 Tweets

Mother Teresa

• 19744 Tweets

Pecker

• 17542 Tweets

Kurban Teslimiyettir

• 13629 Tweets

耳の怪我

• 12293 Tweets

ナイトウェア

• 10470 Tweets

Wits

• 10433 Tweets

محور فيلادلفيا

• 10193 Tweets

Last Seen Profiles

الحمدلله والفضل لله دائما وابدا,

حصلت على شهادة

#eCIR

المقدمة من

@eLearnSecurity

من المحاولة الاولى.

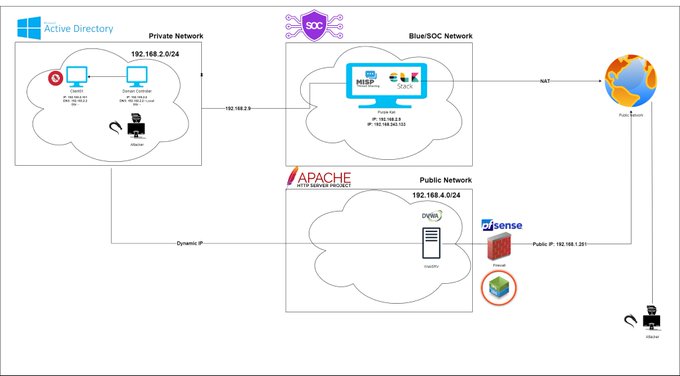

أهم نقطة ساعدتني بأجتياز الاختبار هو تحضير وعمل لاب خاص بي وتثبيت ال Network Security Monitoring tools وتطبيق الهجمات واصطيادها.

20

23

213

الحمدلله وبفضل الله عز وجل،

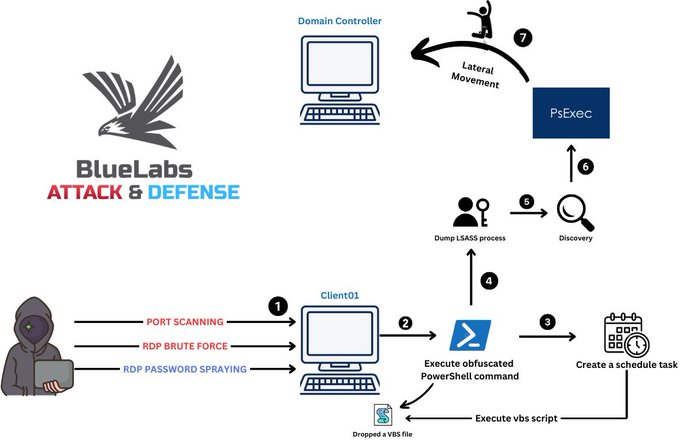

أطلقت اول دورة لي بأسم BlueLabs تهدف لتطوير اللاب الخاص بك لمحاكاة الهجمات واصطيادها وذلك لتعزيز القدرة على التدريب لاجتياز الشهادات الاحترافية والسعي لتطوير المهارات لتحقيق التطور في مجال العمل.

الان الدورة حصرية في منصة

@NetridersAcad

للتفاصيل 👇🏼

18

30

168

الحمدلله وبفضل الله عز وجل ومنته وكرمه,

حصلت على شهادة

#OSDA

المقدمة من

@offsectraining

, اقل ما يمكنني قوله عن الاختبار والكورس .. ممتع ممتع ممتع !

كل الشكر والتقدير لاصدقائي الي شاركوني الرحلة المثمرة في

@TuwaiqAcademy

، والاساتذة المتميزين جداً عبدالله الشهراني، محمد العوفي.

25

5

136

الحمدلله , اليوم أنتهيت من المشروع الي كنت أعمل عليه وهو واجهة مستخدم رسومية لأدوات

@EricRZimmerman

وأود ان اشارككم المشروع وفكرته .

فكرة المشروع لـ تسهيل أستخدام الأدوات بشكل اسرع ونتيجة أفضل بأستخدام الخيرات المتاحة بسهولة في كل أداة .

14

19

137

الحمدلله والفضل لله دائما وابدا,

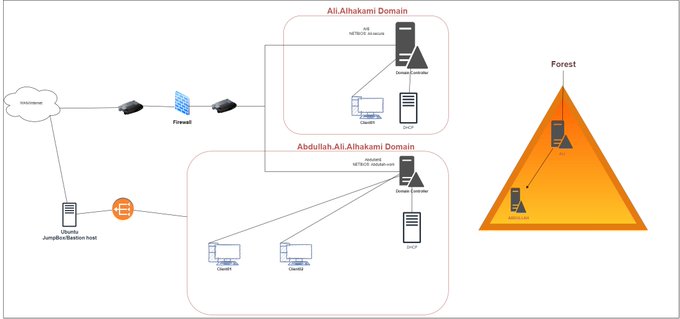

أنتهيت من العمل من محاكاة سيناريو لـ Compromising Active Directory Environments with only PowerShell،

وايضاً قمت بانشاء تحدي "Falcon Eye"، والذي راح يساعدنا في اصطياد الهجمات المطبقة وتحليلها باستخدام Splunk.

#purple_team

8

13

100

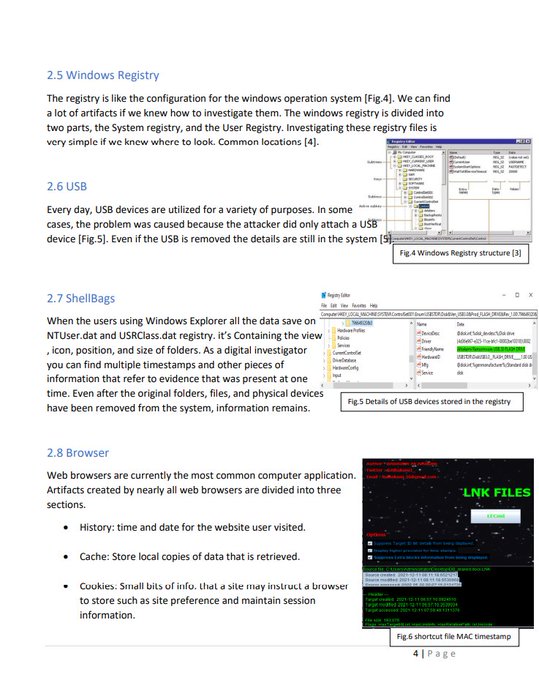

الحمدلله دائما وابدا ,

أنتهيت من العمل على تقرير بحث عن التحقيق الجنائي الرقمي في نظام تشغيل ويندوز10,مع المبدع

@a_davinci7

طرحنا ابرز النقاط الذي يجب ان يكون ملم بها المحقق الجنائي الرقمي في حالة تحقيقه في ويندوز 10.

ان شاء الله ينال على اعجابكم :)

الملف أسفل التغريدة .

4

14

100

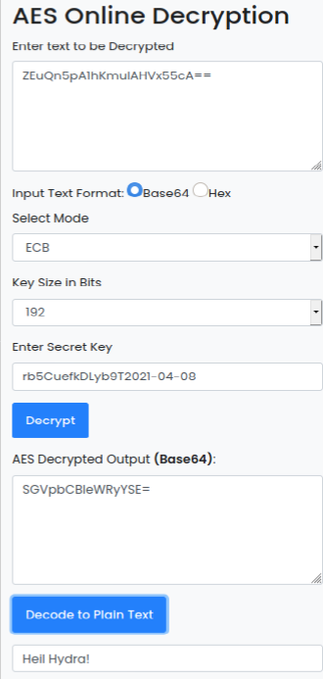

الحمدلله دائما وابدا,

أنتهينا انا والاصدقاء

@jawadfakiha

@MrNef0

@M0DWare

من العمل على قضيتان من

@DFRWS

.

القضية الاولى: سرقة معلومات البطاقة البنكية عند استخدامك لـ ATM, من خلال جهاز قشط مزيف.

القضية الثانية: تطبيق في سامسونج خاص بالعصابة تسمح بقناة تواصل مشفرة(AES) بين اعضاءه

3

8

85

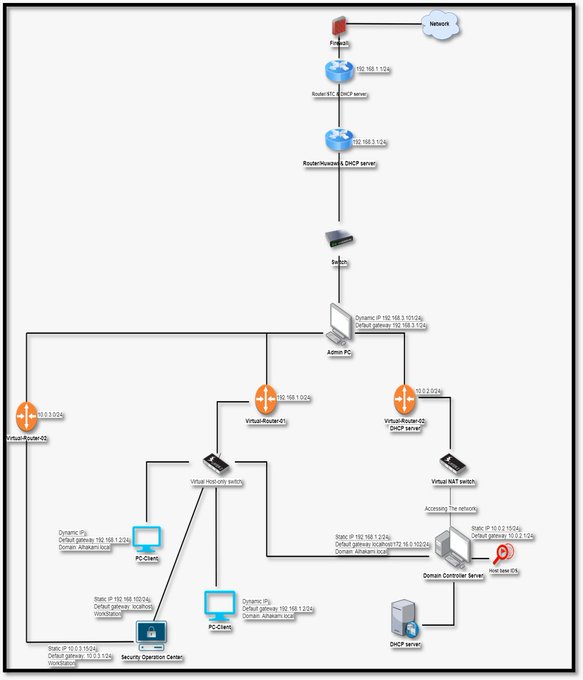

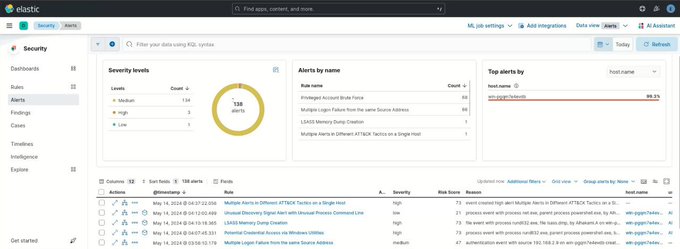

الحمدلله والفضل لله دائما وابدا,

أنتهينا انا و

@z5jt4

و

@j0e_Binary

من العمل على سيناريو هجوم واصطياد في Active directory environment باستخدام بعض ال Network Security Monitoring tools مثل Splunk, Suricata, Velociraptor وتحليلها بناء على خطوات ال Cyber kill chain.

👇🏼👇🏼👇🏼

1

18

75

الحمد لله والفضل لله ،

تشرفت اليوم بالقاء محاضرة في مدارس دار الذكر

@AlthikrSchools

عن التخصصات في كلية علوم وهندسة الحاسب والحديث عن تخصص الامن السيبراني والتوعية ضد مخاطر التقنية والاحتيال .

ان شاء الله ان اكون وفّقت في الطرح وتوصيل المعلومة والفائدة لجميع الحاضرين . 🙏🏼

7

8

74

الحمدلله ، بفضل الله اجتزت اختبار

#eCDFP

المقدم من

@eLearnSecurity

.

كل الشكر لدكتور

@binaryz0ne

على الكورس القيّم جداً جداً.

14

0

69

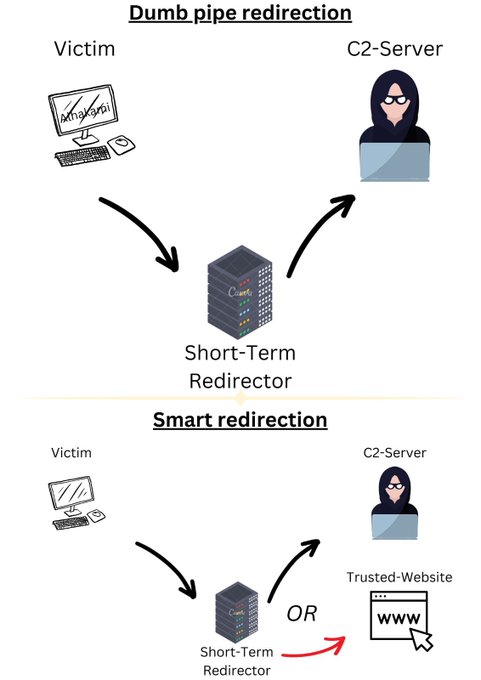

الحمدلله والفضل لله دائما وابدا,

أنتهيت من العمل من شرح وتطبيق

C2 Obfuscations techniques

- Dump Pipe Redirection

- Filtration/Smart Redirection

وايضاً قمت بتوضيح كيفية الاشتباه بهم وتحليلهم كـ Incident Response.

#purple_team

👀

4

8

66

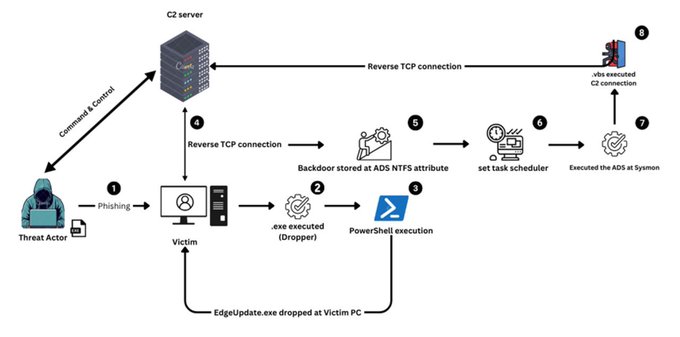

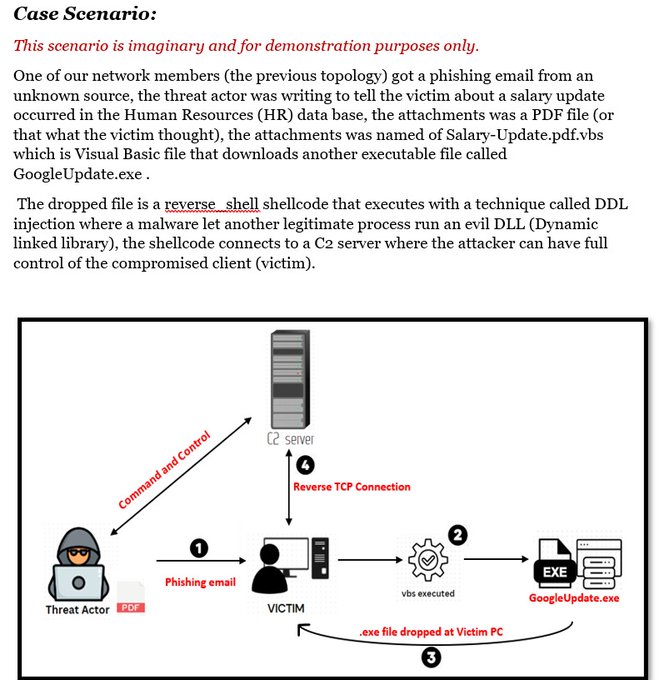

الحمدلله وبفضل الله عز وجل،

تم اضافة قسم جديد " A DAY AS A SOC " في دورة BlueLabs، لتوضيح واحدة من طرق الاستفادة من البيئة الافتراضية.

قمت بشرح

١. كيفية تهيئة البيئة لتنفيذ الهجمة

٢. طريقة تنفيذ الهجمة

٣. طرق اصطياد الهجمة من وجهة نظر SOC L1 & L2

الحمدلله وبفضل الله عز وجل،

أطلقت اول دورة لي بأسم BlueLabs تهدف لتطوير اللاب الخاص بك لمحاكاة الهجمات واصطيادها وذلك لتعزيز القدرة على التدريب لاجتياز الشهادات الاحترافية والسعي لتطوير المهارات لتحقيق التطور في مجال العمل.

الان الدورة حصرية في منصة

@NetridersAcad

للتفاصيل 👇🏼

18

30

168

2

6

70

يسعدني مشاركة حفلة تخرجي مؤخرًا من معسكر طويق للأمن السيبراني من

@TuwaiqAcademy

في

@Blackhatmea

، رحلة طويلة ولكنها مجزية ومثرية، وأنا ممتن للفرصة التي أتيحت لي للتعلم من افضل المصادر التعليمية و المحترفين.

وأيضًا تشرفت بكل من قابلته في الثلاث ايام السابقة في #بلاك_هات23 .

19

0

64

الحمدلله ، أنتهيت من حل تحدي AfricanFalls من منصة

@CyberDefenders

و المقدم من

@DFIRScience

التحدي ممتع بحيث انه يجعلك تفكر فين المفروض اني أدور ؟ويخليك تبني سيناريو عشان تتماشى مع حل الاسئلة.

أنصحكم تجربوه 💪🏼

عملت للتحدي رايت اب ان شاء الله ينال على إعجابكم.

قراءة ممتعة 🤩

2

5

50

الحمدلله والفضل لله دائما وابدا,

حصلت على شهادة

#CRTP

المقدمة من

@AlteredSecurity

, اقل ما يمكنني قوله عن الشهادة والكورس .. ممتعة ممتعة ممتعة !

أهم نقطة ساعدتني في اجتياز الاختبار هو تحضير وعمل لاب خاص بي ثم اختراقه باستعمال تكنيكات وسيناريوهات مختلفة.

#RED_TEAM

#AD

21

2

49

الحمدلله ، أنتهيت من حل تحدي Hunter من منصة

@CyberDefenders

و المقدم من دكتور علي

@binaryz0ne

التحدي جداً ممتع والفايدة فيه كبيرة أنصحكم تجربوه ، وكل الشكر للدكتور علي على هذا الابداع 🙏🏼

وأود ان اشارككم الـ write-up الي عملت عليه قراءة ممتعة 🤩

1

5

36

Are you familiar with Active Directory Attacks 🤩?

Prove that you are able to detect them via Splunk 💪🏼!

🔥 New

#DFIR

challenge alert🔥! Calling all

#SOC

analysts! 🕵️♀️ Investigate a security breach in an

#ActiveDirectory

network using

#Splunk

#SIEM

. Uncover the attacker's techniques, create a timeline & level up your

#IncidentResponse

skills.

By

@Alhakami1_

0

22

57

3

0

12

@a_davinci7

وايضا في نقطة ال Random Access Memory ,

يوجد تحدي DumpMe في منصة

@CyberDefenders

ويوضح لنا أهمية التحقيق والتعامل مع ال RAM

ايضا هذا رايت اب عن التحدي اتمنى ان ينال على اعجابكم :)

0

1

10

@ALGhamdi76_76

@eLearnSecurity

@binaryz0ne

الله يبارك فيك ، ماشاء الله غيري سبقوني اتفضل هذي تجربة

@OxSarl

كفّى و وفّى ماشاء الله .

0

1

7

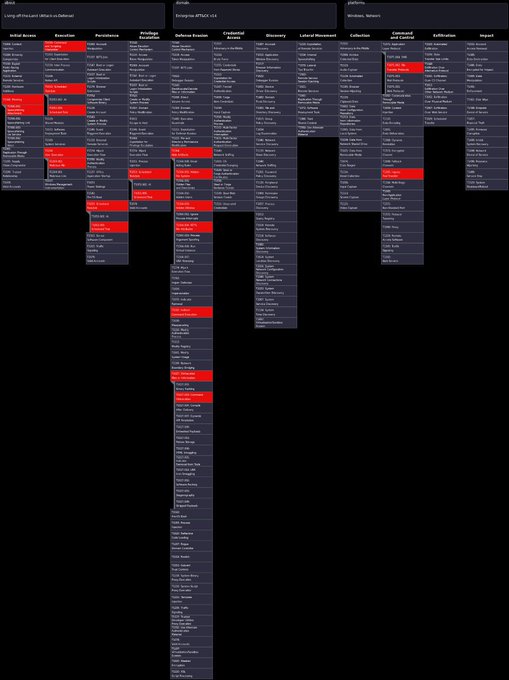

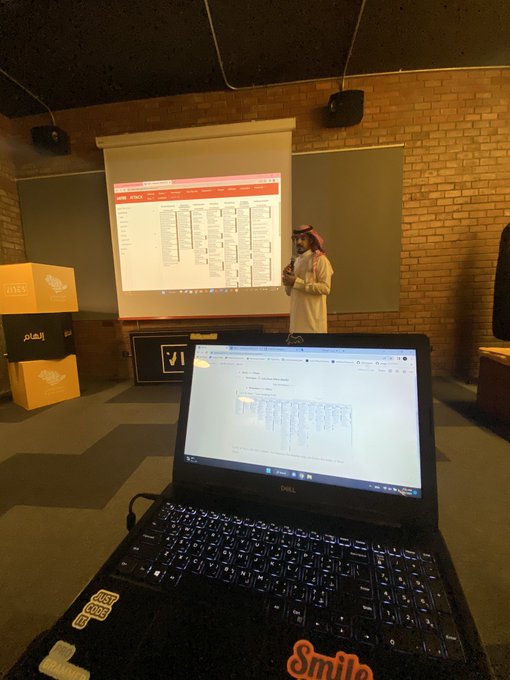

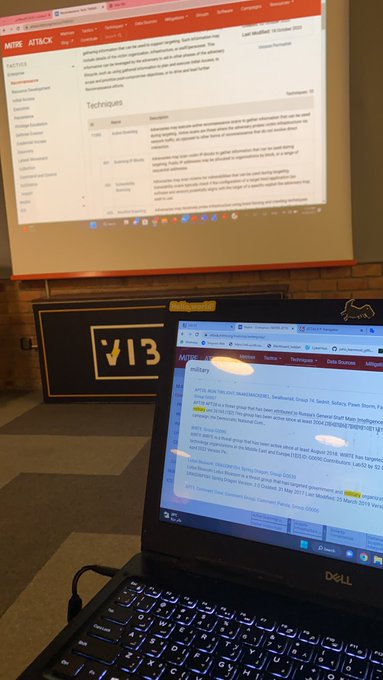

الحمدلله،

سعيد اليوم بحضور #معسكر_ذكاء في موضوع عن إطار MITRE ATT&CK وطريقة عمله وكيفية الاستفادة القصوى منه على مستوى الشركات 🏢

والشكر الجزيل للدكتور

@Adel_Shamrani

على الطرح وتبسيط المفاهيم 👏🏼

0

0

7

الحمدلله دائماً وابداً،

سعيد جداً بترشيحي ثم اختياري كقائد لنادي الامن السيبراني في جامعة جدة 🤩

تحدي جديد وشيّق، جا الوقت الي نخرج من منطقة الراحة .. ونبدا بالابداع

كونو بالقرب 🤩

2

0

7

@z5jt4

@j0e_Binary

قمنا بتحليل الحادثة اولا من Splunk (Tier 1) وبعدها تم تأكيد الحادثة والتحقيق فيها باستخدام Velociraptor من قبل (Tier 2) واخيرا كتابة ال IDS/IPS rule من قبل (Cybersecurity Engineer) او ال Administrator

Report:

0

1

6