@Mediavenir

Ma main à couper que le mec est passé par une CVE exploitable et connue depuis des années, étant donné l'état et l'amateurisme de nos services publiques.

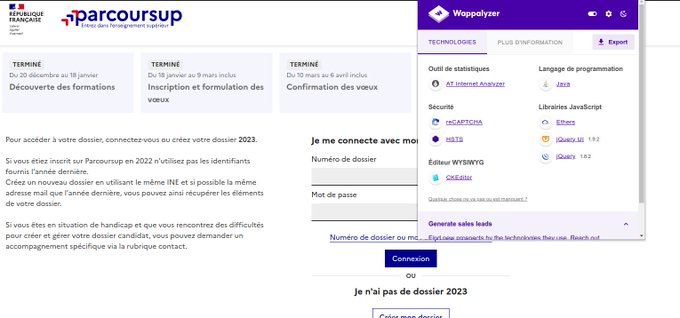

Déjà à quel moment en 2023 on a un site codé en JAVA svp ? J'ai même pas envie de savoir sous quelle version ils sont.

67

79

2K

Replies

🧑💻🇫🇷 FLASH - Un hacker revendique le piratage de l’intégralité de la base de donnée de

#ParcoursSup

. Plusieurs dossiers (complets) de candidats ont déjà été publiés par "DrOne", qui affirme avoir voulu montrer que des données aussi sensibles ne devraient pas être "aussi…

275

1K

13K

@skyllouz

@Mediavenir

ahah t'as vu c'est une dinguerie. Ils ne mettent même pas à jour leurs libs fronts alors que c'est potentiellement tout aussi sensible.

2

0

50

@TomaDprz

@Mediavenir

C'est une techno de dinosaure pour un backend web et un gruyère en terme de vulns si la version est obsolète. Ce qui ne m'étonnerait pas en soi quand on voit la version de jQuery en front qu'ils utilisent.

16

1

39

@fakenine_

@Mediavenir

Pas forcément, si il y avait une CVE exploitable sur un site du gouv ca se saurait et je pense pas que ca a été exploité de cette manière, je penses + à un broken access sur certains endpoint et c’est même quasi sûr que ca soit ca (c’est très nul dans tout les cas)

4

0

3

@any_s0

@Mediavenir

Potentiellement aussi. Mais dans tous les cas ça fait peur quand je vois les versions qu’ils utilisent en front qui datent de 2012 et sont cassées…je veux pas savoir l’état de leurs libs back, de leurs serveurs et BDD.

Est-ce qu’ils sont vraiment audités ?

2

0

0

@fakenine_

@Mediavenir

Tous les services de l’état externalisé y le développement en payant des sociétés de conseils des millions, ces sociétés de conseils recrutent à balle des développeurs java car facile à former et jetables à souhait. D’où la majorité des sites avec un back-enfin java ^^

2

0

9

@PeterPwn_

@Mediavenir

Oui c’est triste les SSII tout ça…et vu que Java est enseigné à la fac en premier lieu après le C, c’est pas ce qui va manquer malheureusement

1

0

3

@fakenine_

@Mediavenir

Il est pas passé par un exploit. Il a repéré une mire de login admin et à utilisé des identifiants provenant d’un leak séparé et à ensuite à simplement modifié les headers de la requête pour bypasser les limitations imposées par la plateforme.

2

2

21

@Farzouille

@Mediavenir

Merci pour l’info ! Ça reste inquiétant néanmoins. Pas de two factor sur les accès admin du coup ?

1

0

3

@Mediavenir

update: précisions merci

@Farzouille

@fakenine_

@Mediavenir

Il est pas passé par un exploit. Il a repéré une mire de login admin et à utilisé des identifiants provenant d’un leak séparé et à ensuite à simplement modifié les headers de la requête pour bypasser les limitations imposées par la plateforme.

2

2

21

1

1

5

@fakenine_

@Mediavenir

Après les sites de l’état sont codés par des retraités payés au SMIC donc forcément que les languages utilisés peuvent faire flipper

11

15

1K

@fakenine_

@Mediavenir

"OH non, le script il est pas en javascript/nodeJS c'est terrible c'est forcément de la merde". C'est juste pas comme ça que ça fonctionne. Tu peux faire n'importe quoi avec n'importe quel language, tu peux faire ce que tu veux avec spring en Java et c'est safe (on ne notera pas

2

0

14

@fakenine_

@Mediavenir

Je vois pas le rapport avec Java, c’est une techno vieillissante certes mais tout aussi robuste que les autres

0

0

3

@fakenine_

@Mediavenir

C'est sûrement l'API qui est développé en Java. Pas le site web en lui même. Ça doit être du full JavaScript ce truc

1

0

1

@fakenine_

@Mediavenir

À un moment il faut arrêter de raconter n'importe quoi, ça n'a rien à voir avec un langage de codage en particulier.

Le hacker explique lui-même comment il en est arrivé là:

1

0

4

@fakenine_

@Mediavenir

Alors java n'a rien a voir avec la faiblesse derrière bien au contraire. Il y a 90% de chances que lorsque tu fait des paiements en ligne ça passe a un moment où un autre par du java

0

0

3

@fakenine_

@Mediavenir

Il est biens plus probable que le pirate ait tout simplement trouvé.un login + mot de passe pour l'espace admin et qu'il n'y ait pas d auth a deux facteurs.

0

0

3